الخطط والبروتوكولات الأمنية الخاصة بالمنظمة

- الأهداف: في هذه الجلسة، ستقمن بتسيير عملية ستنفذها المشاركات لوضع خطة أمنية والبروتوكولات المرتبطة بها التي يمكنهن إستخدامها لتطبيق إجراءات الأمن الرقمي في منظماتهن.

- الطول: 90 دقيقة

- الشكل: جلسة

- مستوي المهارة: متوسط

- المعرفة المطلوبة:

- بمن تثقن؟ (تمارين بناء الثقة)

- الممارسة التطبيقية بواسطة أدوات وممارسات الأمن الرقمي من التدريب السابق

- نموذج المخاطر القائمة على النوع الاجتماعي (تحديد الحلّ الأفضل)

- جلسات/تمارين ذات صلة:

- المواد اللازمة:

- نموذج المخاطر من تمرين نموذج المخاطر القائمة على النوع الاجتماعي

- نماذج مطبوعة لبروتوكولات أمنية (راجعن مثال النموذج أدناه)

- التوصيات: هذه الجلسة مناسبة للمشاركات القادمات من المنظمة أو الجماعة ذاتها، بما أن النشاطات الواردة أدناه تركّز على وضع خطة أمنية على مستوى المنظمة – وعملية تصميم كل هذا سيساعدنا في تعزيز ممارستها وتنفيذها بشكلٍ مستمر من قبل النساء المشاركات. لابد من متابعة عملية تنفيذ الخطة التي وضعتها المشاركات – وإن أمكن ذلك، تواصلن معهن كل أسبوعين أو ثلاث للتحقق من التقدم المحقق (إلى جانب الإجابة على الأسئلة التي قد يطرحنها أثناء هذه العملية). إحرصن على عدم ممارسة الضغط على المشاركات بشأن استخدام أدوات معيّنة أو طريقة تنفيذهن لها أثناء القيام بالمتابعة – إكتفين بكل بساطة بتقديم الدعم لهن والتواجد معهن والإجابة على الأسئلة أو المخاوف التي تساورهن وتقديم التوصيات عند الحاجة لذلك. في حال شعرت المشاركات بضغطٍ يمارس عليهن، قد لا يتشجعن للحصول على مشورتكن بشأن مشكلة ما عالجنها، ولن يرتحن لمشاركة بعض الصعوبات الفعلية عند نشوئها.

إدارة الجلسة

الجزء الأوّل – عودة إلى نموذج المخاطر

إبدأن الجلسة بالتشديد على أهمية بناء نموذج مخاطر قبل وضع مسودة خطة وبروتوكولات. ذكرن المشاركات أن الأمن الرقمي هو عملية شخصية قبل أي شيء آخر – وفي حال كان هدفهن وضع مسودة خطة أمن رقمي وتنفيذها على مستوى المنظمة، إشرحن لهن أن هذه العملية ستتضمن:

- وضع خارطة بالتهديدات بشكل جماعيً – يمكن القيام بذلك خلال جلستين تدريبيتين بوجود الفريق بأكمله، ولكن ذكرن المجموعة أن التنبّه ومتابعة المستجدات بشأن التهديدات المحدقة بهن عملية مستمرة.

- تعليم الفرق بين العادات المتينة والغير الآمنة في مجال الأمن الرقمي، ومتابعة المستجدات دائمًا بشأن الأدوات الجديدة أو التحديثات المدخلة على الأدوات الموجودة.

- إتخاذ قرارات التنفيذ كفريق، ولكن أيضًا تحديد المجالات التي يمكن فيها للأفراد إنشاء عملياتهن الخاصة وممارستها وفقًا لتقديرهن.

- مراقبة تنفيذ خطة الأمن الرقمي الخاصة بمنظمتهن بشكلٍ دائم، وضمان فهم البروتوكولات المرتبطة بها جيّدًا قبل ممارستها وحلّ المشاكل وأي صعوبات تنشأ بشكل مستمر.

الجزء الثاني – الخطط في مواجهة البروتوكولات

إشرحن للمشاركات الفرق بين خطة أمن رقمي وبروتوكول أمن رقمي. الفكرة الرئيسية الي يجب إيصالها هي أن:

الخطة إطار عام للتغييرات الرئيسية التي يجب أن تحددها المنظمة أو الجماعة كعناصر أساسية لرفع مستوى الأمن الرقمي الخاص بها. الخطط هي عملية واضحة المعالم، لها بداية ولها نهاية.

البروتوكول عبارة عن مجموعة إجراءات أو تدابير مرتبطة بالأمن الرقمي وكل واحدةٍ منها مرتبطة بنشاط أو عملية معيّنة ضمن المنظمة أو الجماعة. البروتوكولات فعليًا عبارة عن ممارسات دائمًا تبقى فاعلة عندما يكتمل تطبيق خطة أمن رقمي معيّنة، وتتطوّر مع الوقت إستجابةً للتغييرات في بيئات المخاطر والتهديدات.

قدمن أمثلة عن الخطط والبروتوكولات للمشاركات – على سبيل المثال، الأنشطة كالسفر أو المشاركة في مظاهرات عامة يخصص لكل نشاط منها بروتوكول أمن رقمي خاص؛ البنود الواردة في خطة أمن رقمي قد تتضمن خضوع الموقع الإلكتروني الخاص بالمنظمة للتدقيق، والتحقق من توفر برنامج مكافحة للفيروسات مثبّت على كل حاسوب، وإدخال إستعمال خاصية جي بي جي GPG لتشفير رسائل البريد الإلكتروني.

الجزء الثالث – وضع خطة وبروتوكولات على مستوى المنظمة

هذه الجلسة مناسبة لمجموعات المشاركات الآتيات من المنظمة أو الجماعة ذاتها، إذ قد يستطعن إغتنام الفرصة للتعاون على وضع خطتهن وبروتوكولاتهن الخاصة بشكلٍ جماعي. ولكن، إن لم يكن الوضع كذلك إلا لجزء من المشاركات، يمكن عندها للواتي لا ينتمين لأي منظمة أو مجموعة العمل على وضع خططهن وبروتوكولاتهن الشخصية.

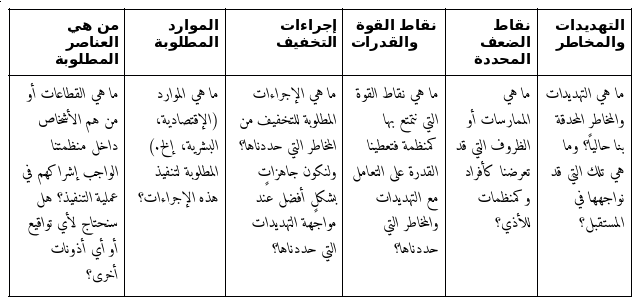

أطلبن من المشاركات مراجعة نموذج المخاطر من تمرين نموذج المخاطر القائمة على النوع الإجتماعي، بالإضافة إلى ملاحظاتهن من تمرين بمن تثقن؟. أطلبن منهن القيام بوضع مسودة بخطتهن الأمنية – الجدول التالي قد يكون مفيدًا. إشرحن للمشاركات كل قسم من الأقسام (يجب إضافة سطر جديد لكل خطر أو تهديد نحدده):

ذكرن المشاركات أنه على الرغم من التركيز في هذا التدريب على الأمن الرقمي، علينا التذكر دائمًا أن نأخذ الإجراءات الشاملة بعين الإعتبار. أطلبن من المشاركات التفكير في الإجراءات التي يجب إتخاذها من أجل أمنهن الجسدي ورعايتهن الذاتية عند وضع مسودة خططهن وبروتوكولاتهن الأمنية.

بعد ذلك، بعد أن ينتهين من وضع مسودتهن الأولى لجدول الخطة، أطلبن من المشاركات وضع لائحة بأنشطة أو إجراءات منظمتهن التي ستحتاج برأيهن لبروتوكولات خاصة بها.

بعد إن تنتهي المشاركات من وضع مسودة جدول الخطة ولائحة أنشطتهن التي تحتاج لبروتوكولات أمنية، يفضل تخصيص بعض الوقت لكي يتمكن الجميع من مشاركة خططهن. يعدّ ذلك فرصة قيّمة للمشاركات ليتعلمن من مقاربات الأخريات؛ ولكن، لا تنسين أن بعضهن قد لا تشعرن بالإرتياح لمشاركة نقاط ضعف منظمتهن أو شخصهن لعدم وثوقهن بهن. لمعالجة هذه المشكلة بشكلٍ فعّال، قد يتوجب عليكن الطلب من المجموعة مشاركة العناصر الرئيسية فقط من خطتهن (العمود الرابع من الجدول “إجراءات التخفيف”) والإحتفاظ بالمعلومات الأخرى أي “التهديدات والمخاطر” و”نقاط الضعف المحددة” لأنفسهن.

الجزء الرابع – ما هي الخطوات التالية؟

- ناقشن خطوات المتابعة مع المشاركات – سيحتجن لتنظيم إجتماع خاص ضمن منظمتهن لتشارك المعلومات الأساسية والخلاصات الرئيسية من هذه الجلسة، بالإضافة إلى تمرين نموذج المخاطر القائمة على النوع الإجتماعي وتمرين بمن تثقن؟ - والأهم في هذه الجلسة هي اللائحة بالأنشطة والإجراءات التي تحتاج لبروتوكولات أمنية خاصة بها. يجب مناقشة هذه الخطة والتوافق عليها كفريق، وتحديد فترات زمنية معقولة لتنفيذها – وخلال التفكير ذلك، سيتوجب على المشاركات أيضًا تذكر أن عضوات أخريات في منظمتهن سيحتجن لتدريب على ممارسات و/أو أدوات معيّنة في مجال الأمن الرقمي من أجل أن يصبح التنفيذ الكامل ممكنًا.